ขอแนะนำให้ผู้ใช้ Google Chrome บน Windows ปิดใช้งานการดาวน์โหลดอัตโนมัติในเว็บเบราว์เซอร์เพื่อปกป้องข้อมูลการตรวจสอบสิทธิ์จากภัยคุกคามใหม่ที่ค้นพบเมื่อเร็ว ๆ นี้

เบราว์เซอร์ Chrome เป็นเบราว์เซอร์ที่ได้รับความนิยมสูงสุดในอุปกรณ์เดสก์ท็อป มีการกำหนดค่าให้ดาวน์โหลดไฟล์ที่ปลอดภัยไปยังระบบผู้ใช้โดยอัตโนมัติโดยไม่ต้องแจ้งให้ทราบตามค่าเริ่มต้น

ไฟล์ใด ๆ ที่ผู้ใช้ Chrome ดาวน์โหลดที่ผ่านการตรวจสอบการท่องเว็บอย่างปลอดภัยของ Google จะเข้าสู่ไดเรกทอรีดาวน์โหลดเริ่มต้นโดยอัตโนมัติ ผู้ใช้ Chrome ที่ต้องการเลือกโฟลเดอร์ดาวน์โหลดแทนการดาวน์โหลดจำเป็นต้องเปลี่ยนพฤติกรรมนั้นในตัวเลือก

การโจมตีครั้งใหม่ซึ่งอธิบายโดยละเอียดในเว็บไซต์รหัสป้องกันรวมการทำงานอัตโนมัติของ Chrome เข้ากับไฟล์คำสั่งเชลล์ของ Windows Explorer ที่มีนามสกุลไฟล์. scf

รูปแบบการชราภาพเป็นไฟล์ข้อความธรรมดาที่มีคำแนะนำซึ่งมักจะเป็นที่ตั้งของไอคอนและคำสั่งที่ จำกัด สิ่งที่น่าสนใจอย่างยิ่งเกี่ยวกับรูปแบบคือมันอาจโหลดทรัพยากรจากเซิร์ฟเวอร์ระยะไกล

สิ่งที่เป็นปัญหามากขึ้นก็คือความจริงที่ว่า Windows จะประมวลผลไฟล์เหล่านี้ทันทีที่คุณเปิดไดเรกทอรีที่เก็บไว้และไฟล์เหล่านี้จะปรากฏโดยไม่มีนามสกุลใน Windows Explorer โดยไม่คำนึงถึงการตั้งค่า ซึ่งหมายความว่าผู้โจมตีสามารถซ่อนไฟล์ไว้ข้างหลังชื่อไฟล์ปลอมเช่น image.jpg

ผู้โจมตีใช้ตำแหน่งเซิร์ฟเวอร์ SMB สำหรับไอคอน สิ่งที่เกิดขึ้นคือเซิร์ฟเวอร์ร้องขอการตรวจสอบความถูกต้องและระบบจะให้ข้อมูลนั้น ในขณะที่มีการส่งรหัสแฮชนักวิจัยทราบว่าการถอดรหัสรหัสผ่านเหล่านั้นไม่ควรใช้เวลานานหลายทศวรรษอีกต่อไปเว้นแต่ว่ามันจะเป็นรหัสที่ซับซ้อน

เกี่ยวกับความเป็นไปได้ในการถอดรหัสรหัสผ่านสิ่งนี้ได้รับการปรับปรุงอย่างมากในช่วงไม่กี่ปีที่ผ่านมาด้วยการถอดรหัสแบบ GPU NetNTLMv2 เกณฑ์มาตรฐานแฮชแคทสำหรับการ์ด Nvidia GTX 1080 เดียวมีค่าประมาณ 1600 MH / s นั่นคือ 1.6 พันล้านแฮชต่อวินาที สำหรับรหัสผ่าน 8 ตัวอักษรนั้น GPU ของการ์ด 4 ตัวนั้นสามารถผ่านคีย์สเปซทั้งหมดของตัวอักษรและตัวเลขรวมถึงตัวอักษรพิเศษที่ใช้บ่อยที่สุด ( # $% &) ในเวลาน้อยกว่าหนึ่งวัน ด้วยรหัสผ่านที่รั่วไหลออกมาหลายร้อยล้านอันเกิดจากการละเมิดหลายครั้งในช่วงหลายปีที่ผ่านมา (LinkedIn, Myspace) การถอดรหัสตามกฎของ wordlist สามารถสร้างผลลัพธ์ที่น่าประหลาดใจกับรหัสผ่านที่ซับซ้อน

สถานการณ์เลวร้ายยิ่งขึ้นสำหรับผู้ใช้บนเครื่องที่ใช้ Windows 8 หรือ 10 ที่รับรองความถูกต้องกับบัญชี Microsoft เนื่องจากบัญชีจะให้ผู้โจมตีสามารถเข้าถึงบริการออนไลน์เช่น Outlook, OneDrive หรือ Office365 หากผู้ใช้ใช้งาน นอกจากนี้ยังมีโอกาสที่รหัสผ่านจะถูกใช้ซ้ำในไซต์ที่ไม่ใช่ของ Microsoft

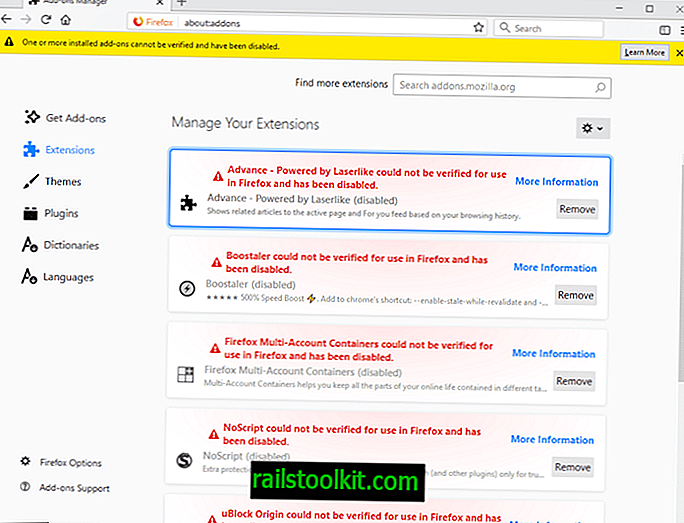

โซลูชันป้องกันไวรัสไม่ได้ตั้งค่าสถานะไฟล์เหล่านี้ในขณะนี้

นี่คือวิธีการโจมตีที่ลดลง

- ผู้ใช้เยี่ยมชมเว็บไซต์ที่มีการผลักดันไดรฟ์โดยการดาวน์โหลดไปยังระบบของผู้ใช้หรือทำให้ผู้ใช้คลิกที่ไฟล์ SCF ที่เตรียมไว้เป็นพิเศษเพื่อให้สามารถดาวน์โหลดได้

- ผู้ใช้เปิดไดเรกทอรีดาวน์โหลดเริ่มต้น

- Windows ตรวจสอบตำแหน่งไอคอนและส่งข้อมูลการรับรองความถูกต้องไปยังเซิร์ฟเวอร์ SMB ในรูปแบบแฮช

- การโจมตีอาจใช้รายการรหัสผ่านหรือการโจมตีแบบดุเดือดเพื่อโจมตีรหัสผ่าน

วิธีปกป้องระบบของคุณจากการโจมตีนี้

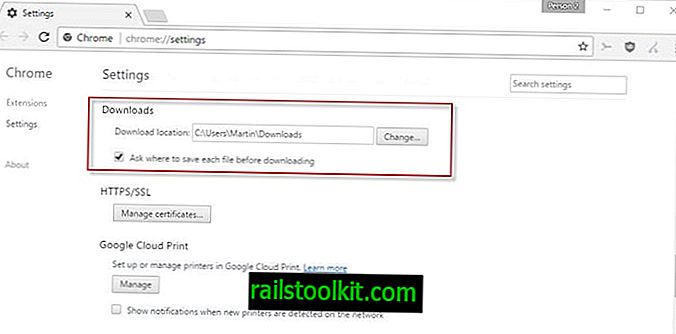

ทางเลือกหนึ่งที่ผู้ใช้ Chrome ต้องใช้คือปิดการดาวน์โหลดอัตโนมัติในเว็บเบราว์เซอร์ วิธีนี้ป้องกันไม่ให้ไดรฟ์ทำการดาวน์โหลดและอาจป้องกันการดาวน์โหลดไฟล์โดยไม่ตั้งใจ

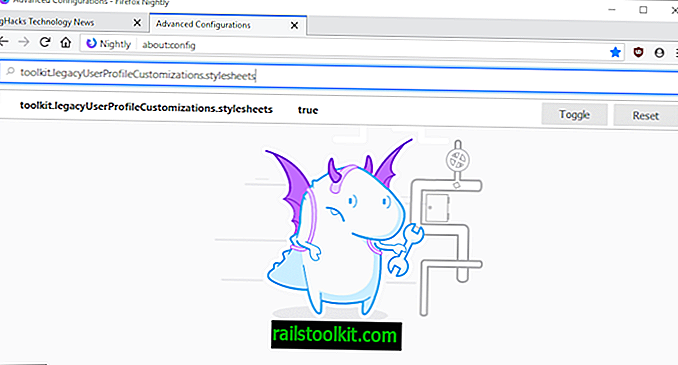

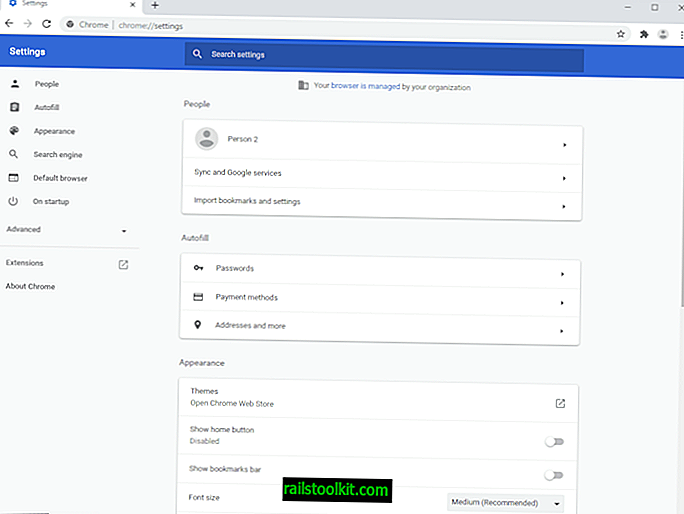

- โหลด chrome: // settings / ในแถบที่อยู่ของเบราว์เซอร์

- เลื่อนลงและคลิกที่ลิงก์ "แสดงการตั้งค่าขั้นสูง"

- เลื่อนลงไปที่ส่วนดาวน์โหลด

- ตรวจสอบการตั้งค่า "ถามตำแหน่งที่จะบันทึกแต่ละไฟล์ก่อนดาวน์โหลด"

Chrome จะแจ้งให้คุณทราบถึงตำแหน่งการดาวน์โหลดทุกครั้งที่มีการเริ่มต้นการดาวน์โหลดในเบราว์เซอร์

คำเตือน

ในขณะที่คุณเพิ่มระดับการป้องกันให้กับการจัดการการดาวน์โหลดของ Chrome ไฟล์ SCF ที่ถูกจัดการอาจมีหลายวิธีในระบบเป้าหมาย

ตัวเลือกหนึ่งที่ผู้ใช้และผู้ดูแลระบบมีคือการบล็อกพอร์ตที่ SMB รับส่งข้อมูลในไฟร์วอลล์ Microsoft มีแนวทางที่คุณสามารถใช้สำหรับเรื่องนั้น บริษัท แนะนำให้บล็อกการสื่อสารจากและไปยังอินเทอร์เน็ตไปยังพอร์ต SMB 137, 138, 139 และ 445

การบล็อกพอร์ตเหล่านี้อาจส่งผลต่อบริการอื่น ๆ ของ Windows อย่างไรก็ตามเช่นบริการแฟกซ์, ตัวจัดคิวงานพิมพ์, การเข้าสู่ระบบเน็ตหรือไฟล์และการแชร์การพิมพ์

ตอนนี้คุณ : คุณจะปกป้องเครื่องของคุณจากภัยคุกคาม SMB / SCF ได้อย่างไร?